Przekonaj się sam!

Pozostaw wiadomość, a skontaktuje się z Tobą nasz dedykowany doradca.

Wyślij nam wiadomość

0/10000

Pozostaw wiadomość, a skontaktuje się z Tobą nasz dedykowany doradca.

Polska cyberobrona to system o dwóch twarzach. Z jednej strony mamy nową, oficjalną witrynę cyber.gov.pl, która ma porządkować chaos informacyjny i oferować darmowe narzędzia dla obywateli. Z drugiej – w cieniu gabinetów i serwerowni toczy się gra wywiadów, w której Polska po raz pierwszy oficjalnie przyznaje się do posiadania ofensywnej "cyberbroni".

Codziennie słyszymy o wyciekach danych i phishingu. Ministerstwo Cyfryzacji wskazuje, że w 2025 roku liczba obsłużonych incydentów wzrosła do ponad 220 000 (wzrost o ponad 100% r.r.). W odpowiedzi na to zagrożenie państwo buduje architekturę bezpieczeństwa, która jest znacznie bardziej złożona, niż sugerują to nagłówki prasowe. Odkrywamy, jak w praktyce wygląda ten dualizm: od narzędzi dostępnych dla każdego Kowalskiego, po strategię odstraszania, o której rzadko mówi się w wiadomościach.

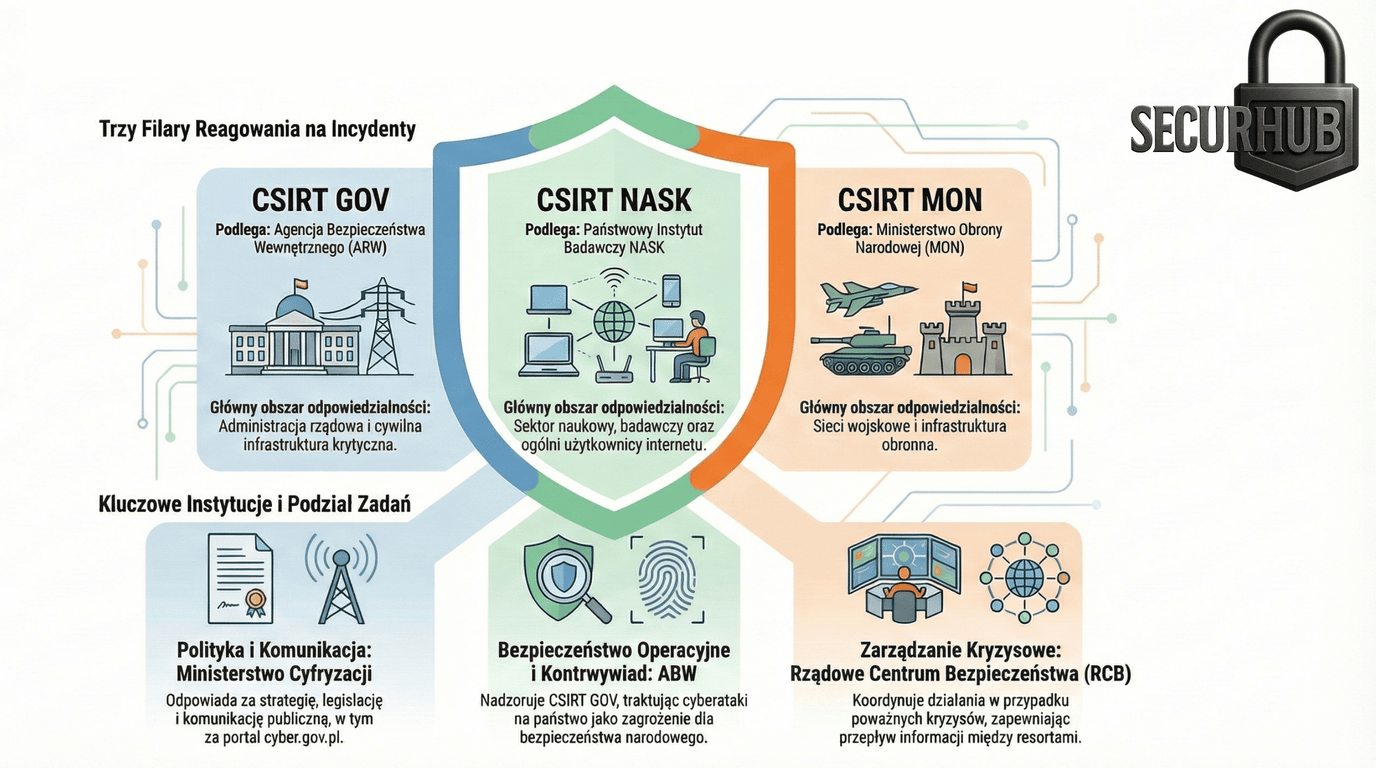

Aby zrozumieć polskie cyberbezpieczeństwo, trzeba dostrzec jego celowy podział na strefę jawną (cywilną) i niejawną (państwową). To nie tylko kwestia biurokracji, ale fundamentalna strategia obronna.

cyber.gov.pl. Skupia się na cyberhigienie obywateli i firm.Kluczowa różnica: Dzięki ulokowaniu CSIRT GOV w strukturach kontrwywiadu (ABW), poważny incydent w sferze państwowej uruchamia natychmiastowe zdolności śledcze i atrybucyjne. To strategiczna przewaga nad modelami czysto cywilnymi.

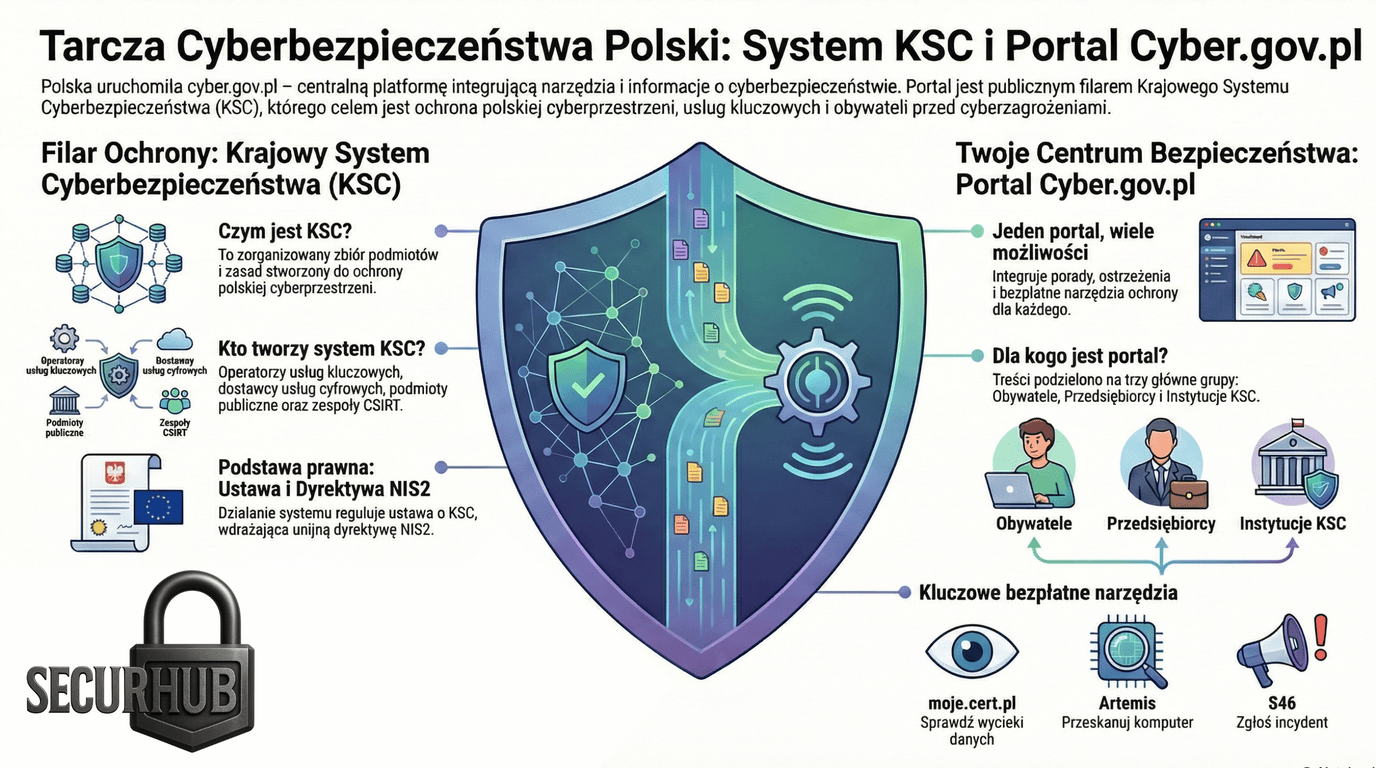

cyber.gov.pl?W odpowiedzi na rozproszenie informacji o zagrożeniach, rząd uruchomił portal cyber.gov.pl. Ma on być "jednym adresem", który pozwala zapanować nad chaosem dezinformacji i cyberzagrożeń. Zamiast szukać pomocy na forach, obywatele i firmy mają otrzymać zweryfikowaną wiedzę w jednym miejscu.

Twórcy portalu podzielili go na strefy, aby precyzyjnie trafiać do różnych grup odbiorców:

| Grupa docelowa | Co oferuje portal? |

|---|---|

| Obywatele | Poradniki ochrony danych, ostrzeżenia o oszustwach, edukacja (np. jak tworzyć bezpieczne hasła). |

| Przedsiębiorcy | Wiedza o zabezpieczaniu firmowej infrastruktury i ciągłości biznesowej. |

| Instytucje (KSC) | Narzędzia do raportowania incydentów, wytyczne zgodności z dyrektywą NIS2 i dostęp do systemu S46. |

Największą wartością portalu – docenianą nawet przez sceptyków – są konkretne, bezpłatne narzędzia opracowane m.in. przez CERT Polska, które pozwalają przejść od teorii do praktyki:

Mimo że cyber.gov.pl jest krokiem w stronę uporządkowania ekosystemu, inicjatywa ta spotkała się z chłodnym przyjęciem części ekspertów. Podczas gdy oficjalna narracja mówi o "scentralizowanej platformie", krytycy wskazują na "minimalizm i powierzchowność".

Główne zarzuty dotyczą:

Ten rozdźwięk między obietnicą "zaufanej platformy" a zarzutami o fasadowość tworzy lukę zaufania, która jest niebezpieczna w momentach kryzysowych.

Najbardziej zaskakującym elementem układanki, o którym rzadko się mówi, jest zmiana doktryny wojennej Polski.

Minister Cyfryzacji oficjalnie potwierdził na łamach Pulsu Biznesu, że Polska dysponuje ofensywną "cyberbronią". To fundamentalna zmiana:

Polska wysyła jasny sygnał do sojuszników i adwersarzy: nie będziemy tylko tarczą. Jesteśmy gotowi nałożyć na atakującego realne koszty, działając w pełnym spektrum konfliktu cybernetycznego.

Polska cyberobrona to skomplikowany mechanizm. Z jednej strony państwo wyciąga rękę do obywatela, oferując mu poprzez cyber.gov.pl narzędzia do podstawowej ochrony – inicjatywę potrzebną, choć wciąż wymagającą dopracowania i integracji (np. z Węzłem Krajowym). Z drugiej strony, za kulisami ABW i CSIRT GOV ostrzą cyfrowy miecz, gotowi do działań ofensywnych, o których większość z nas nigdy nie usłyszy.

Kluczem do bezpieczeństwa w nadchodzących latach będzie nie tylko siła naszych tajnych cyberbroni, ale przede wszystkim to, czy publiczna "tarcza" w postaci świadomego społeczeństwa i sprawnych e-usług nie okaże się dziurawa.

Aleksander

To rządowy portal centralny, który agreguje informacje o cyberbezpieczeństwie dla obywateli, przedsiębiorców i instytucji. Ma być „jednym adresem" do weryfikowanej wiedzy o zagrożeniach i narzędziach ochronnych.

Najważniejsze to moje.cert.pl (sprawdzanie wycieków haseł i e-maili), Skaner Artemis (wykrywanie luk w stronach www) oraz Bezpieczna Poczta (weryfikacja podejrzanych wiadomości).

Tak. Minister Cyfryzacji oficjalnie potwierdził, że Polska dysponuje zdolnościami ofensywnymi i może przeprowadzić atak odwetowy na infrastrukturę agresora w odpowiedzi na cyberatak na polskie systemy krytyczne.

CERT Polska (NASK) działa w warstwie publicznej i edukacyjnej, dostarczając narzędzia dla obywateli i firm. CSIRT GOV podlega ABW i chroni infrastrukturę krytyczną państwa, działając w sferze kontrwywiadu.

Dyrektor ds. Technologii w SecurHub.pl

Doktorant z zakresu neuronauki poznawczej. Psycholog i ekspert IT specjalizujący się w cyberbezpieczeństwie.

Dyrektywa NIS2 to nie kolejne RODO - to rewolucja w cyberbezpieczeństwie z osobistą odpowiedzialnością zarządu i karami do 100 mln PLN. Odkryj, czy Twoja firma jest objęta regulacją i jak uniknąć dotkliwych sankcji.

Publikacja kodu źródłowego aplikacji mObywatel miała być świętem jawności. Zamiast tego otrzymaliśmy lekcję "złośliwego posłuszeństwa", blokady prawego przycisku myszy i dowód na to, że polska administracja wciąż myli bezpieczeństwo z tajnością.

Poznaj wszystko o Security Operations Center (SOC) - od budowy zespołu, przez technologie SIEM/XDR/SOAR, wymogi NIS2, modele wdrożenia, aż po przyszłość z AI. Praktyczny przewodnik dla CISO i menedżerów IT.

Ładowanie komentarzy...